Zur neuen ISO/IEC 27001:2022

Die Revision der ISO/IEC 27001 wurde im Oktober 2022 veröffentlicht. Darauf muss innerhalb der nächsten 3 Jahre die Umstellung des Zertifikates zur ISO/IEC 27001:2022 erfolgen. Die GUTcert unterstützt Sie auf dem Weg zum neuen Zertifikat.

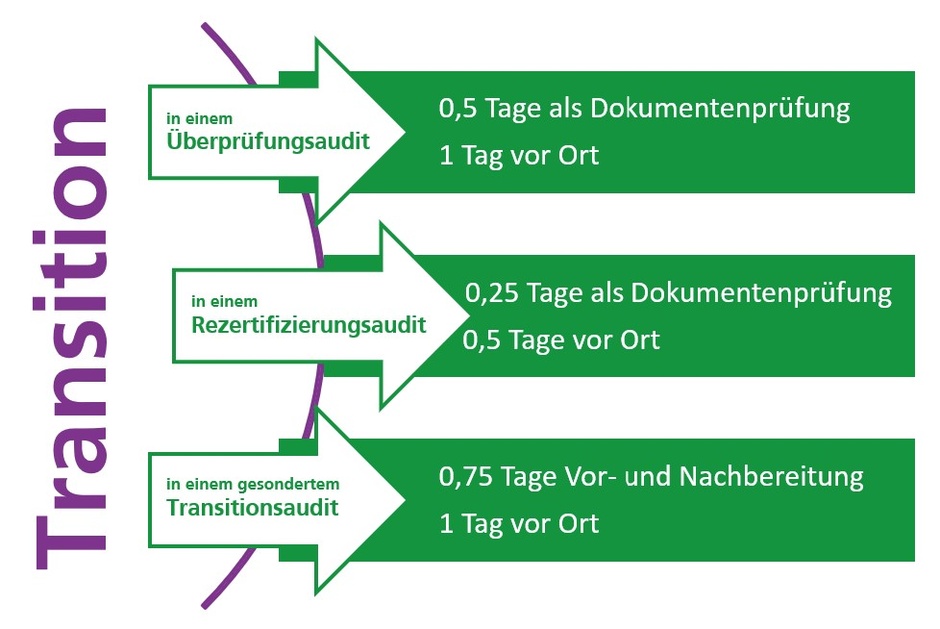

Mit Stichtag zum 31.10.2025 muss ein Übergangsaudit, ein sog. Transition-Audit durchgeführt worden sein. Diese Prüfung kann im Rahmen des regulären Überprüfungs- bzw. Rezertifizierungsaudits geschehen oder auch in einem Sonder-Audit stattfinden.

Bei der Umstellung der ISO/IEC 27001:2017 auf den neuen Standard fällt gem. den Anforderungen des International Accreditation Forums (IAF) im Rahmen einer normalen Überwachung zusätzlicher zeitlicher Aufwand an. Folgende Richtwerte sind für solche Übergangsaudit mindestens zu kalkulieren:

Bei Überprüfungs- oder Rezertifizierungsaudits ab einer Gesamtdauer von 5 Tagen vor Ort prüft ein Fachleiter, ob ein größerer Aufwand nötig ist.

Haben Sie alle Vorgaben der neuen Norm umgesetzt?

Falls Sie unsicher sind, können Sie im Rahmen eines GAP-Audits Differenzen des Ist-Zustandes ermitteln lassen. Die GUTcert bietet Ihnen diese Leistung als Zusatzaufwand an.

Außerdem bietet Ihnen unsere GUTcert Akademie ausführliche Informationsveranstaltungen und Praxisseminare zu diesem Thema.

Hier geht’s zum Seminar Informationssicherheitsbeauftragter/-auditor (gn) nach ISO 27001 (GUTcert).

Was ändert sich für mein ISMS?

Ein Informationsmanagementsystem nach ISO/IEC 27001 ist der internationale Standard und gewährleistet den optimalen Schutz von Informationen und deren sichere Verwahrung.

Die Schutzziele haben sich jedoch deutlich verändert, was in der neuen Namensgebung explizit hervorgehoben wird. Von „Infomationstechnologie-, Sicherheitsverfahren-, Informationssicherheits-manage¬mentsysteme-Anforderungen“ geht es über zu „Informationssicherheit, Cybersicherheit und Datenschutz-Informationssicherheitsmaßnahmen“. Cybersicherheit und Datenschutz stehen nun besonders im Fokus!

Struktur bitte: Sicherheitskontrollen aktualisiert

Die bisherigen 114 Controls im Anhang A der ISO 27001 wurden auf 93 reduziert. 56 Controls davon wurden auf 24 komprimiert, dazu gekommen sind 11 neue Controls. Eine Maßnahme wurde gelöscht, andere wurden neu formuliert und nummeriert.

Statt in 14 Kapiteln sind die Controls nun in 4 Themen wie folgt kategorisiert:

Organizational Controls:

37 Maßnahmen, die keine individuellen Personen, physische Objekte oder Technologien betreffen, z.B.:

- Dokumentation von Betriebsabläufen

- Reaktion auf Sicherheitsvorfälle, Beweissammlung sowie anschließendes Review und Learning

- Rollen, Sicherheitsvorgaben und Verantwortlichkeiten in der Informations¬sicherheit

- Identitätsmanagement und Zugriffskontrolle

- Informationssicherheit in der Supply Chain und im Projektmanagement

Physical Controls

14 Maßnahmen zu physischen Objekten, z.B:

- Zutrittsbarrieren, physische Sicherheitsperimeter und Schutz gegen Umwelteinflüsse

- Arbeit in Sicherheitsbereichen, Clear Desk und Clear Screen

- Geräteaufstellung und -schutz, Wartung und Entsorgung von Geräten

People Controls

8 Maßnahmen, die individuelle Personen betreffen, z.B.:

- Einstellung und Überprüfung von Mitarbeitenden sowie Verhalten bei Positions- oder Arbeitgeberwechsel

- Remote Arbeit

- Informationssicherheits

- Awareness, -bildung, -training und Event Reporting

Technological Controls

34 Maßnahmen, die sich auf Technologie beziehen, z.B.:

- Schutz gegen Schadsoftware

- Netzwerksicherheit

- Kapazitätsmanagement

- Sichere Entwicklung

- Logging und Monitoring

Um was geht es bei den 11 neuen Controls?

- 5.7 threat intelligence: systematische Datensammlung und kontinuierliches Monitoring der Bedrohungslage

- 5.23 information security for use of cloud services: IS-anforderungsbasierte Nutzung und Verwaltung von Cloud-Diensten

- 5.30 ICT readiness for business continuity: Implementierung der Informations- und Kommunikationstechnik Bereitschaft auf Basis von Business Continuity-Zielen und IKT-Kontinuitätsanforderungen

- 7.4 physical security monitoring: Permanente Perimeterüberwachung des Betriebsgeländes und von Räumlichkeiten, in denen sich kritische Systeme befinden

- 8.9 configuration management: Kontrollierte Einführung, Dokumentaion und Überwachung von Konfigurationen

- 8.10 information deletion: Vernichtung nicht benötigter gespeicherter Informationen in Informationssystemen und -geräten

- 8.11 data masking: Einsatz von Datenmaskierung in Übereinstimmung mit internen Richtlinien zur Zugriffskontrolle

- 8.12 data leakage prevention: Maßnahmen zur Verhinderung von Datenlecks auf Systemen, Netzwerken und Endgeräten

- 8.16 monitoring activities: Überwachung der Netze, Systeme und Anwendungen auf anomales Verhalten

- 9.23 web filtering: Verwaltung des Zugangs zu externen Webseiten

- 8.28 secure coding: Anwendung von sicheren Entwicklungsprinzipien in der Softwareentwicklung

Abgesehen von den neuen Maßnahmen und der neuen Struktur werden nun alle Controls mit verschiedenen Attributen versehen. Sie geben weitergehende Informationen und Hilfestellungen z.B. der Wirkungsweise einer Maßnahme und machen auch eine Sortiermöglichkeit der Maßnahmen möglich. Die Attribute sollen so für mehr Flexibilität und Interoperabilität zu anderen Standards bilden und können beliebig ergänzt und erweitert werden.

Für die Normen sind folgende Attribute effizient:

- Eigenschaft der Informationssicherheit

- Cybersicherheitskonzepte

- Operative Fähigkeiten

- Sicherheitsdomäne

Auch Redaktionelle Änderungen in der ISO/IEC 27001:2022 ergaben sich. In Abschnitt 6.1.2. änderte sich der Wortlaut, da die deutsche Fassung noch nicht vorliegt!

- unter 6.1.3.c wurden die Kontrollziele „control objectives“ gestrichen. „control“ wurde durch „information security control“ ersetzt.

- Zur Vermeidung von möglichen Ambiguitäten wurde der Wortlaut Im Abschnitt 6.1.3.d angepasst

- um „Input“ und „Ereignisse“ wurde das Management Review erweitert

Welche Maßnahmen wurden gelöscht?

Tatsächlich wurde nur „Removal of assets“ entfernt. Dafür eingeführt wurde „8.10 information deletion“, wo nicht nur die physischen Assets entfernt, sondern alle Informationen gelöscht werden!

Fazit:

Im Wesentlichen sind die Aussagen und Anforderungen der neuen ISO/IEC 27001 identisch zur Vorgängerversion. Die ersichtlichen Änderungen erfoerdern aber keinen komplett neuen Umgang mit dem Thema oder gar große Änderungen im bereits bestehenden Informationssicherheits-Managementsystem. Eher zeigen sie längst überfällige Anpassungen wachsender Anforderungen von Informationssicherheit.

Bereits zertifizierte Organisationen sollten die Dokumentation der neuen Controls frühzeitig anpassen. Besonders die Anforderungen für das „Business Continuity Management“ sind strenger geworden. Für das Transitionsaudit müssen im Auditplan explizit folgende Prüfungsthemen ausgewiesen werden:

- Gap-Analyse der Organisation mit den daraus abgeleiteten Maßnahmen

- Anwendbarkeitserklärung

- Umsetzung und Wirksamkeit der neuen Maßnahmen aus dem Anhang der ISO/IEC 27001:2022

Für noch nicht zertifizierte Organisationen bietet es sich an, sich auf ein Audit nach der neuen Norm vorzubereiten. So muss keine Übergangsfrist für ein Transitionsaudit eingehalten werden.

Ansprechperson

Haben Sie Fragen oder Hinweise zur ISO/IEC 27001? Wenden Sie sich gerne an Nicola Mohr.