IT-Sicherheit von Hintergrundsystemen – die OWASP API Security Top 10

Die OWASP Top 10:2025 ist die neue Liste der zehn häufigsten Sicherheitsrisiken für Webanwendungen. Die OWASP API Security Top 10 ergänzen sie mit einem dezidierten Blick auf über Programmierschnittstellen erreichbare Hintergrundsysteme.

Die OWASP API Security Top 10:2023 gelten als allgemein anerkannte Referenz für die Bewertung der Sicherheit von APIs. Sie sind von gleichermaßen hoher Relevanz für sicherheitsbewusste Software-Hersteller und -Entwickler wie für seriöse IT-Sicherheits-Prüflabore und Penetration Tester.

Das deutschsprachige Akronym „API“ ist eine Übernahme des gleichlautenden englischsprachigen Akronyms für „Application Programming Interface“ und bedeutet „Anwendungsprogrammierschnittstelle“, kurz Programmierschnittstelle.

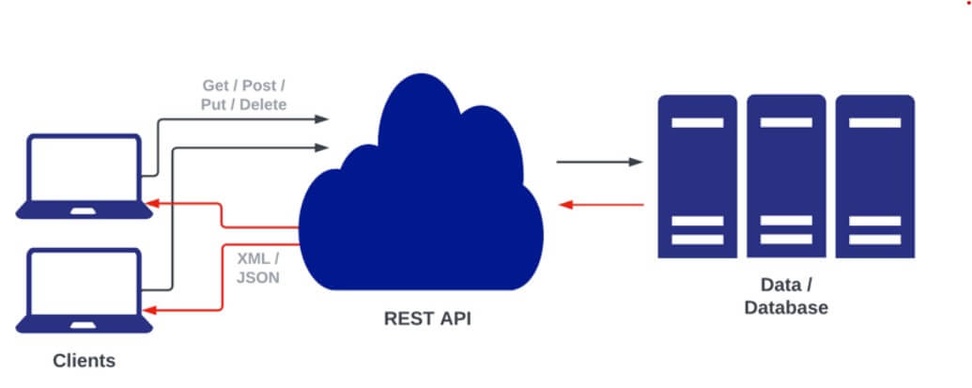

Im Zusammenhang mit Webanwendungen sind dabei mehrheitlich sogenannte REST-APIs gemeint, mit deren Hilfe sich Client-Server-Anwendungen realisieren lassen.

Sorgfältige Sicherheitsuntersuchungen von Webanwendungen nach dem Stand der Technik implizieren immer die getrennte Untersuchung von Client- (Frontend) und Server-Seite (Backend); als Beispiel seien hier die in der Technischen Richtlinie TR-03161 des BSI formulierten „Anforderungen an Anwendungen im Gesundheitswesen“ erwähnt.

Aufbau der OWASP API Security Top 10

Die Kategorisierung von Schwachstellen ist komplex, hinter jeder Kategorie der API Security Top Ten verbirgt sich eine Vielzahl an potenziellen Sicherheitslücken.

Bekannte Verwundbarkeiten (engl. vulnerabilities) von Soft- und Hardware werden im sogenannten CVE-Katalog (Common Vulnerabilities and Exposures) gelistet, der aktuell über 315.000 Einträge enthält. Ausgesuchte Einträge des CVE-Katalogs werden im CWE-Katalog (Common Weakness Enumerations) zur Illustration von bekannten Schwachstellen (engl. weaknesses) in Soft- und Hardware referenziert (sog. „observed examples“). Der CWE-Katalog umfasst gegenwärtig knapp 1.000 Einträge.

Das Open Worldwide Application Security Project (OWASP) beschäftigt sich u.a. damit, die katalogisierten Schwachstellen (CWEs) innerhalb von Klassen nach typischen Ursachen für bekannte Angriffsszenarien zu gruppieren und sie nach verschiedenen Gesichtspunkten zusammenzufassen oder zu ordnen.

Ein untersuchtes Ordnungskriterium ist die Häufigkeit von beobachteten Sicherheitsvorfällen (Cyberangriffen) bezogen auf die klassifizierten Angriffsszenarien.

Die zehn am häufigsten im zurückliegenden Beobachtungszeitraum aufgetretenen Angriffsszenarien werden regelmäßig als sogenannte „OWASP Top 10“ für verschiedene technische Kontexte wie etwa Webanwendungen, Mobile-Anwendungen und eben auch APIs publiziert.

Neben der Klassifikation und Spezifikation von Angriffsszenarien werden auch deren Auswirkungen sowie mögliche Präventionsmaßnahmen beschrieben.

Durch die aktuelle OWASP API Security Top 10 werden 24 CWEs direkt referenziert. Da die meisten dieser CWEs ihrerseits weitere CWEs referenzieren, sind insgesamt 128 CWEs bei API-Sicherheitsuntersuchungen prinzipiell zu berücksichtigen.

Je nach Prüftiefe – d.h. Beschränkung auf die primär referenzierten CWEs oder Ausweitung der Untersuchung auf weitere referenzierte `Sub-CWEs` – decken die OWASP API Security Top 10 bis zu über 10% der im CWE-Katalog beschriebenen Schwachstellen von API-basierten Hintergrundsystemen ab.

Sie sind damit ein idealer Leitfaden für eine strukturierte API-Sicherheitsprüfung mit einem vernünftigen Verhältnis von Aufwand und Nutzen.

Sichere KI-Systeme benötigen API-Sicherheit

Der (z. T. unreflektierte) Einsatz von KI, vor allem in Gestalt der Großen Sprachmodelle (LLM), hält an breiter Front unaufhaltsam Einzug in unsere Alltags- und Berufswelt.

Was dabei oft übersehen wird, ist, dass das „Model Context Protocol (MCP)“, mit dem KI-Integrationen zum Großteil ermöglicht werden, ein auf REST-API basierendes Schnittstellenprotokoll für die Client-Server-Kommunikation ist.

MCP verbindet LLMs wie Claude standardisiert mit externen Tools, Ressourcen und Anwendungen und ermöglicht so eine strukturierte Kommunikation zwischen einem LLM und seiner Umgebung. Ein sehr bekanntes MCP-basiertes Projekt ist OpenClaw, ein KI-Agent der durch entsprechende Schnittstellen beliebige Aufgaben automatisch und autonom ausführen kann.

Die sich daraus ergebenden Sicherheitsrisiken sind eine Mischung aus den Risiken, Dritten Zugriff auf ein LLM zu gewähren, und dem Einbinden fremder Quellen, wie es aus der Softwareentwicklung bekannt ist. Sie entwickeln jedoch mit der Leistungsfähigkeit des verwendeten LLMs und dem verfügbaren Kontext ein deutlich höheres Schadenspotenzial.

Der Mehrwert des OpenClaw-Frameworks und vielen weiteren Anwendungen basiert vor allem auf der Integration über APIs, was die Bedeutung von API-Sicherheit und Standards wie die OWASP API Security Top 10 in besonders in den Fokus rückt.

Ansprechperson

Haben Sie Fragen oder Hinweise zum Thema IT-Sicherheitsprüfungen und Penetrationstests? Wenden Sie sich gerne an Nimrod Briller.